KVKK ve sektör regülasyonları (BDDK, EPDK, SGK) bulut kullanımını yasaklamaz; ama veri sınıflandırması ve veri yerelliği beklentilerini netleştirir. Doğru kurulan hibrit topoloji hem global servislerden hem yerli ortamdan faydalanma imkânı sunar.

Önce: hangi veri nerede?

Bir mimari kararı vermeden önce veri envanteri çıkarın. Pratik kategorilendirme:

| Sınıf | Örnek | Nerede yaşamalı |

|---|---|---|

| Kişisel veri | Ad, TC, telefon | Türkiye içi |

| Hassas kişisel | Sağlık, biyometrik | Türkiye içi + ek koruma |

| Operasyonel | Loglar, metrikler | Anonimleştirilmişse global |

| Ürün/içerik | CDN cache, statik | Global edge |

Bu envanter genelde 1-2 haftalık bir çalışma; sonuç altyapı tasarımının yarısını çözer.

Hibrit topoloji desenleri

1. Veri yerel, kontrol global

Veriler Türkiye içi (Mono Cloud, kendi DC, Türkiye’de bölgeli global sağlayıcı); CI/CD, gözlemlenebilirlik, ticket sistemi global SaaS.

Risk: SaaS log’lara kişisel veri sızabilir. Önlem: uygulama logları sınıflandırılmalı; PII alanları redacted ile maskelendirilir.

2. Veri yerel, kompüt çift

Hot path Türkiye içinde; analitik / AI training global’de anonimleştirilmiş veri ile.

Risk: Anonim veri tersine mühendislikle re-identification. Önlem: k-anonimite + l-çeşitlilik testi; küçük cohort’lar yayınlanmaz.

3. Tam yerli + DR yerli

KVKK + sektör (örneğin sağlık, savunma) için en güvenli; ama global edge avantajından feragat.

Önlem: Mono Cloud gibi Türkiye-yerleşik bir sağlayıcı + ikincil bölge.

Sıfır-trust mimarisi

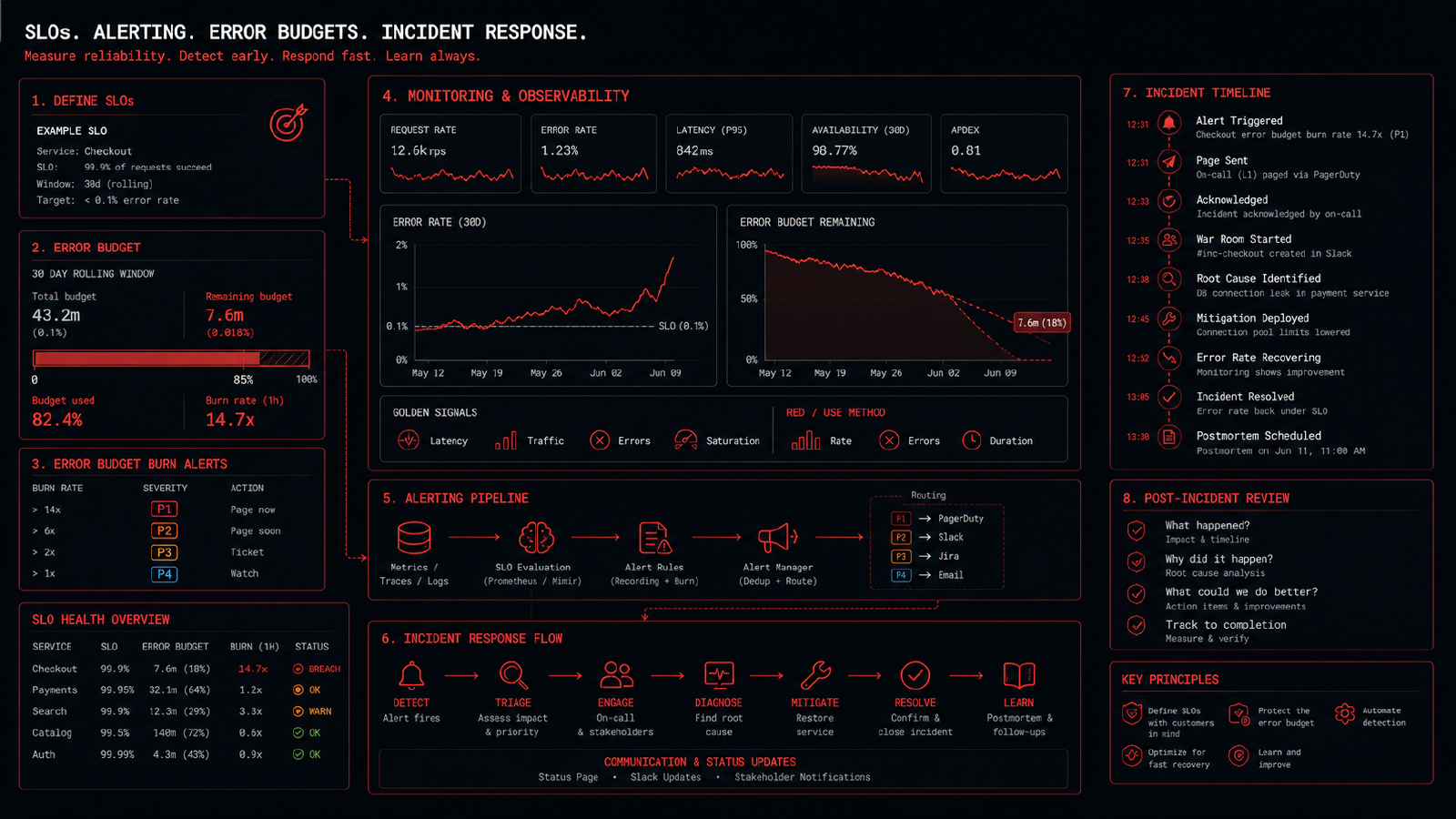

KVKK doğrudan “sıfır-trust” demez; ama “uygun teknik tedbirler” maddesi pratikte buna işaret eder. Asgari katmanlar:

- Identity-aware proxy — her HTTP isteği önce kullanıcı/cihaz doğrulanır (örn. Pomerium, Teleport, Cloudflare Access).

- mTLS service mesh — servisler arası trafik karşılıklı sertifika ile şifreli (Istio, Linkerd).

- Egress kontrol — pod’lar internete istediği yere değil, izinli endpoint listesine gider (Cilium NetworkPolicy + Egress IP).

- Secret rotasyonu — Vault veya External Secrets ile 30 gün rotasyon.

- Audit trail — her admin eylemi tek bir merkez log’a (Loki + retention).

KVKK için pratik kontrol listesi

- Veri envanteri ve sınıflandırma kayıtlı, yıllık güncelleniyor.

- Aydınlatma metinleri ve açık rıza kayıtları aktif.

- Yurtdışı transfer sözleşmeleri (varsa) imzalı; alternatif uygun garantiler kayıtlı.

- Şifreleme verinin durumuna göre: in-transit (TLS 1.2+), at-rest (AES-256).

- Erişim kontrolü RBAC + en az ayrıcalık prensibi.

- Loglar kişisel veri içermez veya hash’lenmiş.

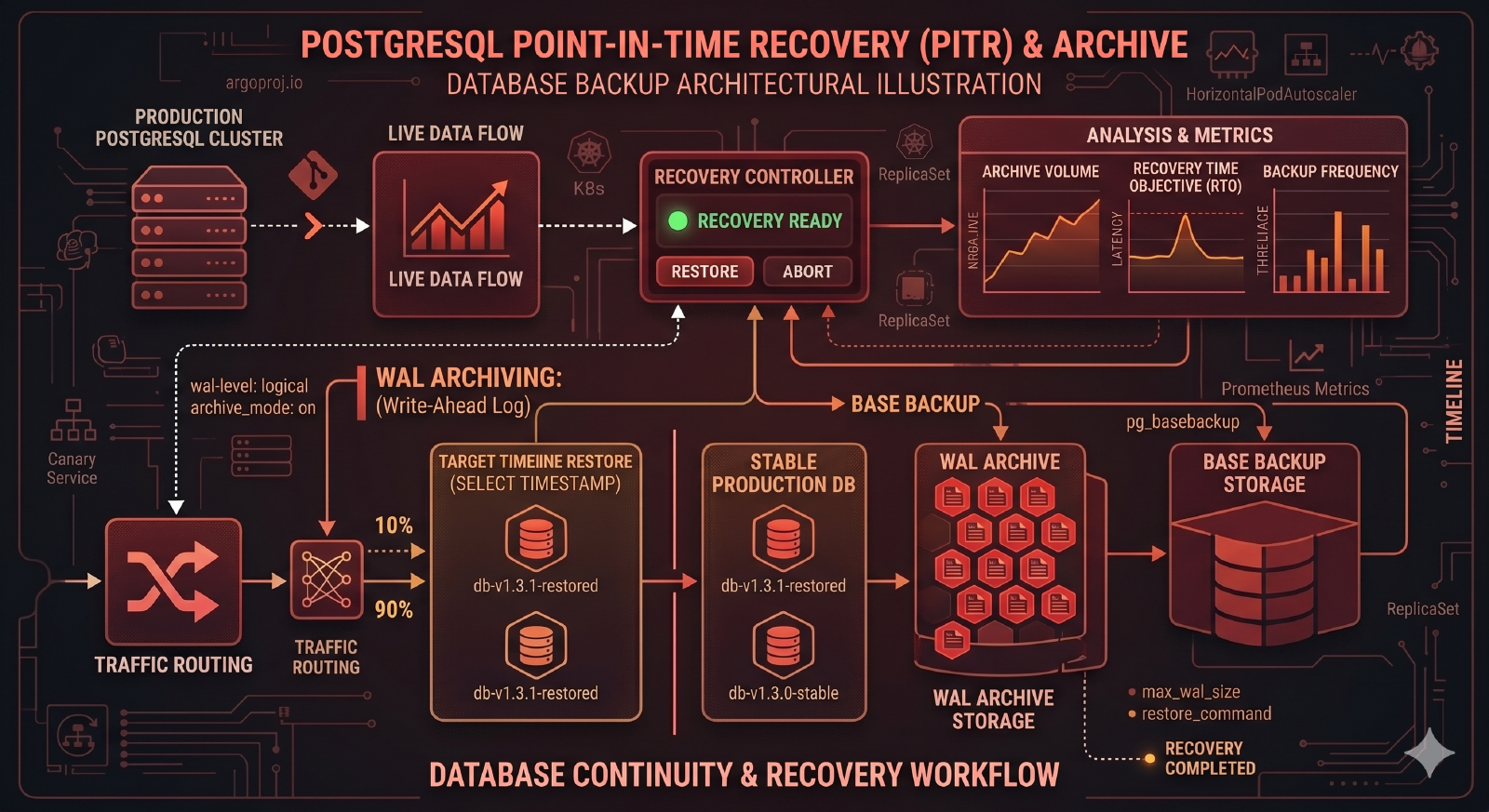

- Yedekleme politikası KVKK saklama süreleri ile uyumlu.

- İhlal müdahale planı + 72 saatlik bildirim akışı tatbikatlı.

Mono’nun saha pratiği

Müşterilerin %72’si en az bir global SaaS kullanmak istiyor. Bizim önerimiz:

- PII içeren akışlar yerli — Mono Cloud TR-IST-1 + TR-ANK-2 bölgeleri.

- Loglar / metrikler global’e gitmeden önce sanitize ediliyor — OpenTelemetry processor ile.

- CI/CD + ticket global’de — kod commit’leri PII içermez (zaten sızdırılmamalı).

- Yedekleme çift bölge yerli — Garage S3 üzerinde.

Yaygın yanılgılar

- “Bulut = yurtdışı”: Yanlış. Türkiye’de bölgesi olan global sağlayıcılar var; yerli bulut sağlayıcıları (Mono Cloud dahil) artık olgun.

- “Şifrelersek yeterli”: Şifreleme önemli ama erişim kontrolü, audit, ihlal müdahalesi de gerekir.

- “On-prem her zaman daha güvenli”: Tartışmalı. Düzgün yönetilmeyen on-prem, doğru kurulmuş bir bulut kuruluğundan daha riskli olabilir.

Sıradaki adımlar

KVKK uyum + bulut stratejinizi gözden geçirmek için Mono Cloud ve Üretici bağımsız teknoloji dönüşümü sayfalarımıza bakabilirsiniz.